Alla blivande "söndags" -hackare hoppas komma upp en dag och, med två klick på tangentbordet, enkelt komma in på det utsedda offerets Facebook-konto, så att de kan se allt som delas eller meddelanden som skickas till andra vänner.

Alla blivande "söndags" -hackare hoppas komma upp en dag och, med två klick på tangentbordet, enkelt komma in på det utsedda offerets Facebook-konto, så att de kan se allt som delas eller meddelanden som skickas till andra vänner. Förutom att bryta mot alla lagar om integritet och privat egendom (i själva verket är kontot en egendom, därför bryter det med mycket strikta lagar), att ange någon annans Facebook är inte så enkelt som de beskriver det runt, de är nödvändiga väl studerade socialteknik, ofta skräddarsydd för offret.

I den här guiden kommer vi att beskriva (utan att gå in på detaljerna i de verktyg som används) de tekniker som fortfarande är giltiga för att komma in på en annans Facebook och slutligen de metoder som vi kan använda för att försvara vårt konto mot dessa hot.

LÄS OCH -> Grunderna för informationssäkerhet

Tekniker för att komma in på en annans Facebook

Med den massiva ankomsten av HTTPS och SSL på alla Facebook-sidor är den enkla sniffningen av paket som utbyts i nätverket (kanske i ett offentligt WiFi-nätverk) inte längre ett hållbart sätt: åtkomstdata krypteras från datorn till servern, vi skulle bara sniffa obrukbar krypterad data.

Men det finns fortfarande några effektiva tekniker som hackare kan använda för att komma åt andras Facebook-konton.

1) Keylogger

Keylogger är ett skadligt program eller hårdvara som vi studerar för att spela in varje tangent som trycks på tangentbordet och lagrar alla tangenttryckningar i en krypterad fil som kan återställas av hackaren både via Internet och fysiskt återställa keylogger eller filen som genereras av den.

Hackare hämtar Facebooks e-postadress och lösenord genom att bara läsa våra tangenttryckningar på tangentbordet.

Programvarukylogger är i alla syfte virus, så många antivirus reagerar på det och skyddar oss mot hotet om avlyssning genom att blockera genomförandet av programmet.

Hårdvara-keyloggers är mycket mer sofistikerade och svåra att fånga upp: det här är inget annat än små enheter (PS / 2 eller USB) som är placerade mellan anslutningen till det trådbundna tangentbordet och PC-porten, som avlyssnar data under transiteringen.

Alla tryckta knappar lagras i det interna minnet för hårdvaruknaylogern, redo att spioneras på.

Offrets dator kommer inte att märka något, liksom antivirusprogrammet (som inte kan fånga en hårdvarukylogger).

I slutet av spionage-arbetet kommer hackaren bara att fysiskt återställa keylogger och ladda ner de data som finns i den för att enkelt kunna komma in på en annans Facebook.

LÄS OCH -> Bästa gratis Anti-keylogger mot spionprogram för skadlig programvara på din dator

2) Phishing

En annan teknik som används för att stjäla andras Facebook-konton är att skicka phishing-e-post till offret.

Dessa trap-e-postmeddelanden kommer att be offeret att ange Facebooks inloggningsdata på en skadligt skapad sida (ofta ganska lik den ursprungliga Facebook-sidan) för inloggningsproblem eller andra typer av problem, ofta citerade för att skapa panik. hos offret ("ditt Facebook-konto kommer att raderas", "Facebook kommer att betalas om du inte anger informationen omedelbart" etc.).

Med hjälp av förfinade socialtekniska tekniker kommer den rädda användaren att sätta in sina Facebook-referenser utan för mycket besvär på sidan som skapats av hackaren, vilket effektivt ger sina åtkomstdata.

Faran med dessa e-postmeddelanden kan vara svår att förstå, särskilt för nybörjare med datorvärlden och Internet.

LÄS OCH -> Erkänna falska, bedrägliga, oautentiska e-postmeddelanden

3) Enhetsstöld

Den definitivt mer direkta och farliga metoden för att komma in på någon annans Facebook är att stjäla ett offer för datorn eller smarttelefonen, med alla risker.

Jämfört med tidigare metoder (som tillåter dig att gå obemärkt även om hotet upptäcks) är det detta som hotar både hackerens säkerhet och hans säkerhet, eftersom det inte är känt hur offret kommer att reagera på stölden.

Att vara en hacker betyder inte automatiskt att du är en bra ficka!

LÄS OCH -> Stöldskyddsapp för Android för att kontrollera och blockera din mobiltelefon på distans från din dator

4) Man-i-mitten-attacken

En metod för att komma åt någon annans Facebook är att genomföra en svår Man-in-the-Middle-attack, där hackaren ersätter en av servrarna som används för att ansluta och därmed lyckas fånga åtkomstdata via en sida. Fake Facebook, även om det är ganska lik originalet.

Eftersom sidorna är krypterade och certifierade kan det vara mycket svårt för hackaren att utföra den här typen av attack, med tanke på att han kommer att behöva lura moderna webbläsarsäkerhetssystem (som han anger när en sida har autentiserade eller säkra certifikat).

Men latskap och oförmågan att identifiera farorna kan leda till att många användare blint litar på vad de ser på bildskärmen, utan att oavsiktligt tillhandahålla all åtkomstdata till den "lyssnande" hacker.

Om denna typ av attack lyckas är det mycket svårt att spåra angriparen eftersom det är praktiskt taget omöjligt att förstå om vi fortfarande är under attack eller inte!

5) Enhetskloning

Detta är definitivt den mest avancerade tekniken, som används av hackare på hög nivå och mycket svårt att tillämpa eftersom programmet i många fall måste konfigureras manuellt (därför krävs utmärkt programmeringskunskap på alla för närvarande kända språk).

Hackaren närmar sig det omedvetna offeret och lanserar inom en viss åtgärd en app på smarttelefonen som kan "klona" alla appar och data som finns i offerets smartphone.

Jämfört med den filmiska kloning som vi ser i TV-serien eller i filmerna (två-tre sekunder och bort!) Denna kopieringsprocess kan också ta timmar, eftersom den använder NFC, WiFi Direct och Bluetooth för att klona och, i fall av mycket data att kopiera, en stor tid kan krävas.

De två telefonerna måste förbli nära nog för att genomföra kopieringsprocessen, så hackaren kommer att behöva en situation där vi överger smarttelefonen på en viss punkt under lång tid: medan vi sover, medan vi är i duschen, medan vi är i klassen på universitetet (kanske lämnade vi smarttelefonen till professorens stol för att spela in ljudet från 2-timmarslektionen ...).

I slutet av kopieringsprocessen kommer hackarens smartphone att vara helt identisk (mjukvarusidan) till offrets smarttelefon, så att han enkelt kan komma åt Facebook-appen och all annan personlig information.

Kloningsapparna är svåra att använda och programmera, men färdiga att använda smarttelefonenheter finns också på marknaden (i Darknet) för kloning av alla moderna smarttelefoner, även om de fortfarande kräver extraordinär kapacitet för att vara beredda för kopiering.

Hur du försvarar ditt Facebook-konto från hackare

Från den första delen av guiden förstod vi att det fortfarande finns många metoder för att komma in på en annans Facebook, så vi måste anta strategier för att försvara oss på ett adekvat sätt.

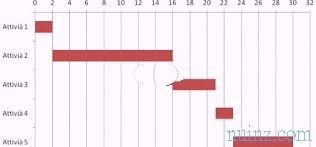

1) Aktivera tvåfaktorsautentisering

Ett första försvarssystem mot hackare erbjuds oss av Facebook själv: när vi loggar in med våra referenser måste vi ange en kod som skickas via SMS eller via en dedicerad app för att bekräfta vår identitet.

Vi kan aktivera detta säkerhetssystem (effektivt mot hårdvara, programvara, MITM och phighing keyloggers) genom att öppna vårt Facebook-konto, klicka längst upp till höger på pilen nedåt, klicka på Inställningar -> Skydd och åtkomst och slutligen aktivera objektet Använd tvåfaktorautentisering .

Vi väljer vilken metod som ska användas för autentisering bland alla tillgängliga, för att ha mer än en metod för att säkert komma åt ditt konto.

LÄS OCH -> Webbplatser / appar där du kan aktivera lösenordsverifiering i två steg

2) Installera ett bra antivirusprogram på PC

Att välja ett bra antivirus låter dig blockera alla keyloggers och skadliga länkar som kan skickas via phishing-e-post.

Ett bra gratis antivirus som vi rekommenderar att använda för att skydda hela datorn är Kaspesky Free, tillgängligt här -> Kaspersky Free .

Redan i sin gratisversion kan den effektivt stoppa alla typer av hot för datorer med Windows, vilket också ger skydd mot skadliga länkar (via den dedikerade tillägget).

3) Använd ett VPN

För att undvika Man-in-the-Middle-attacker kan det vara effektivt att maskera alla spår av vår Internet-anslutning med en VPN-anslutning.

Med VPN kommer all vår trafik att krypteras ytterligare och vår anslutning blir anonym (till och med IP: n kommer att maskeras), vilket ökar säkerheten avsevärt medan du surfar.

Bland de gratis VPN: erna påpekar vi Avira Phantom VPN, som kan laddas ner gratis här -> Avira Phantom VPN .

Vi startar programmet när vi vill öka nätverkssäkerheten eller när vi ansluter till främlingnätverk eller offentliga nätverk, för att undvika alla typer av attacker medierade genom hackerverktyg.

LÄS OCH -> Bästa gratis VPN-tjänster och program för att surfa säkert och fritt

4) Skydda din smartphone

De farligaste och effektivaste attackerna kan utföras mot vår smartphone, så vi rekommenderar att du fokuserar på den för att bättre skydda vårt Facebook-konto.

Förutom sunt förnuft (vi undviker att lämna smarttelefonen utan tillsyn på en viss punkt i mer än 15 minuter) kan vi installera ett stöldskyddsverktyg och ett antivirus, som ska aktiveras när vi tvingas lämna vår smartphone utan tillsyn.

En bra stöldskyddsapparat för smartphones är Cerberus stöldskydd, som vi kan ladda ner här -> Cerberus stöldskydd .

Med den här appen installerad kommer vi inte längre att behöva frukta smarttelefonstöld.

Vi kommer att kunna återställa den förlorade enhetens position, ta foton och videor av hacker utan att märka det, starta ett hörbart larm, göra fjärrinställningar via SMS och förhindra avstängning eller formatering (åtminstone på vissa enheter).

Som antivirussystem och appblockerare rekommenderar vi att du använder Kaspersky Mobile Antivirus: AppLock & Web Security-appen, nedladdningsbar härifrån -> Kaspersky Mobile Antivirus: AppLock & Web Security .

Denna kompletta svit skyddar mot attacker av alla slag och erbjuder också ett App Lock, ett filter för samtal och SMS och ett mycket effektivt stöldskyddssystem för att hitta din smartphone omedelbart.